Ένα κακόβουλο λογισμικό, τουλάχιστον 200.000 θύματα σε ολόκληρο τον κόσμο. Ο λόγος για το λυτρισμικό «WannaCry» το οποίο έχει προκαλέσει ανησυχίες στην κοινότητα διαδικτυακής ασφάλειας, τόσο για την ταχύτητα με την οποία εξαπλώθηκε όσο και για τις επικείμενες παραλλαγές του που μπορεί να εμφανιστούν στο άμεσο μέλλον.

Ο διευθυντής διοίκησης του Ευρωπαϊκού Οργανισμού για την Ασφάλεια Δικτύων και Πληροφοριών (ENISA), κ. Πάουλο Εμπαντίνιας (Paulo Empadinhas), μίλησε αποκλειστικά στο ΑΠΕ-ΜΠΕ — από τη δημόσια σελίδα του οποίου αναδημοσιεύουμε τη συνέντευξη- σχετικά με αυτή την επίθεση που έχει συγκλονίσει ολόκληρο τον κόσμο.

-Το WannaCry έχει κλονίσει ολόκληρο τον πλανήτη. Ποιες είναι οι κινήσεις του ENISA για την αντιμετώπιση αυτής της απειλής;

-Ως ο Ευρωπαϊκός Οργανισμός για την Ασφάλεια στο Διαδίκτυο, παρακολουθούμε στενά την κατάσταση και εργαζόμαστε 24 ώρες το 24ωρο με τους εταίρους μας, προκειμένου να διασφαλίσουμε την προστασία των Ευρωπαίων πολιτών και των επιχειρήσεων, καθώς και τη σταθερότητα της Ψηφιακής Ενιαίας Αγοράς. Ο ENISA συνεργάζεται με αρκετά κράτη μέλη της ΕΕ για την αξιολόγηση της κατάστασης σε ευρωπαϊκό επίπεδο. Για τον σκοπό αυτόν, δημιουργήθηκε μια ειδική ομάδα εργασίας. Ενημερώνουμε την Ευρωπαϊκή Επιτροπή σχετικά με την εξέλιξη των επιθέσεων και συνεργαζόμαστε με τους εταίρους μας στο Δίκτυο CSIRT της ΕΕ.

Στα Windows 7, 8, 8.1, και 10 με UAC (Έλεγχος Λογαριασμού Χρήστη) τα οποία είχαν ενεργοποιημένο το Shadow Copies πριν την κρυπτογράφηση, πιθανόν είναι δυνατή η επαναφορά των αρχείων μέσω του shadow copy.

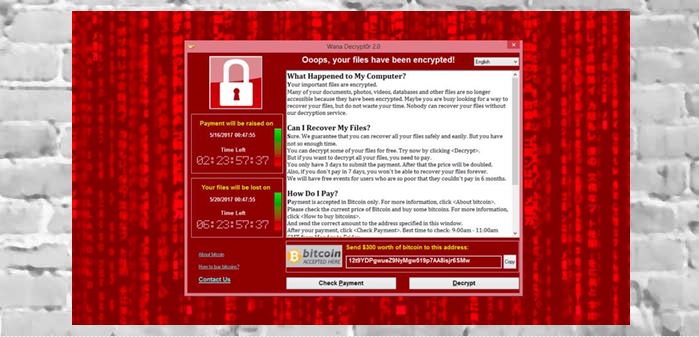

ΜΗΝ πατάτε ΝΑΙ στο αναδυόμενο παράθυρο της ερώτησης που εμφανίζεται κατά τη διάρκεια της μόλυνσης. Δείτε την παρακάτω εικόνα.

Για περισσότερες πληροφορίες ανατρέξτε στο τεχνικό σημείωμα του ENISA

Τονίζουμε τον κίνδυνο, μοιραζόμαστε τις πληροφορίες με τα κράτη μέλη της ΕΕ και βοηθάμε στον μεταξύ συντονισμό. Αυτές είναι οι δράσεις που μπορούν να γίνουν, επί του παρόντος, σε ευρωπαϊκό επίπεδο.

-Πώς εξαπλώθηκε τόσο ραγδαία ο ιός;

-Η αρχική έκδοση του WCry, γνωστό και ως WannaCry ή WannaCrypt0r, εμφανίστηκε σε σχετικά μικρή κλίματα τον Φεβρουάριο του 2017 και στη συνέχεια παρατηρήθηκε μία ακόμα μικρή εκστρατεία τον Μάρτιο του τρέχοντος έτους. Η πρόσφατη παραλλαγή του λυτρισμικού (ransomware) εντοπίστηκε την Παρασκευή 12 Μαΐου 2017 και εξαπλώθηκε παγκοσμίως μέσα σε λίγες ώρες. Από τότε έχουν κυκλοφορήσει πολλαπλές παραλλαγές, καθώς το λυτρισμικό συνεχίζει να εξαπλώνεται.

Το λυτρισμικό βασίζεται σε μια ευπάθεια στο πρωτόκολλο Server Message Block (SMB) που χρησιμοποιείται από τους υπολογιστές για να παρέχει πρόσβαση σε κοινόχρηστους δίσκους και εκτυπωτές. Τέτοιες επιθέσεις είναι γενικά επιτυχείς όταν ένας χρήστης του διαδικτύου ανοίγει ένα μήνυμα ηλεκτρονικού ταχυδρομείου με συνημμένο που περιέχει κακόβουλο λογισμικό. Άλλες μέθοδοι περιλαμβάνουν την επίσκεψη σε έναν «ύποπτο» ιστότοπο όπου η ενεργοποίηση ενός συνδέσμου μπορεί να οδηγήσει στη λήψη του κακόβουλου λογισμικού απευθείας στον ηλεκτρονικό υπολογιστή του χρήστη.

Στη συγκεκριμένη περίπτωση, ο φορέας της μόλυνσης περιλαμβάνει τη στοχοποίηση ευάλωτων υπολογιστών με αναγνωρισμένες ανοιχτές θύρες SMB. Δεν απαιτείται καμία ενέργεια από τον χρήστη για την μόλυνση του υπολογιστή από τον ιό.

Το WannaCry αποτρέπει την πρόσβαση σε ποικίλους τύπους κοινών αρχείων, όπως έγγραφα, εικόνες και βίντεο, απαιτεί λύτρα και εξαπλώνεται αυτόματα. Το βασικό χαρακτηριστικό αυτής της επίθεσης είναι η ταχύτατη διάδοσή της, χρησιμοποιώντας μια γνωστή, κρίσιμη ευπάθεια που επηρεάζει τα συστήματα των Microsoft Windows, τα οποία το λυτρισμικό εκμεταλλεύεται χωρίς αλληλεπίδραση από την πλευρά των χρηστών. Επιπλέον, κάθε αρχείο που έχει προσβληθεί, κρυπτογραφείται με το δικό του κλειδί. Απαιτείται η καταβολή λύτρων σε Bitcoin (εικονικό νόμισμα) σε μια προσπάθεια να πραγματοποιηθεί η μεταφορά των χρημάτων με ανώνυμο τρόπο.

Πηγή: ΑΠΕ